Netzwerke:Verbindung mit Rechnern oder anderer Peripherie-Geräten

Fast jedem wird das Wort „Netzwerk“ in Verbindung mit Rechnern oder anderer Peripherie-Geräten ein Begriff sein. Aber was genau heißt es eigentlich, wenn Computer miteinander „vernetzt“ sind? Welche Möglichkeiten für die Verbindung können eingesetzt werden? Antworten auf diese Fragen und weitere interessante Informationen zum Thema Netzwerke findest du im folgenden.

Was ist eigentlich ein Netzwerk?

Unter Netzwerk auch Rechnernetzwerk versteht man einen Zusammenschluss von mehreren Rechnern für die Kommunikation untereinander. Schon zwei Rechner die miteinander verbunden sind, stellen ein Netzwerk dar. Durch einen Rechnerverbund können nicht nur Daten von einem Gerät auf eine anderes Gerät übertragen werden, es können auch gemeinsame Ressourcen wie Speicherplatz, Programme, Server, Datenbanken oder Drucker miteinander geteilt werden. Netzwerke ermöglichen auch eine Nutzung weit über die Anwendung als Heimnetzwerk hinaus. Je nach Netztwerkart ist auch über größere Entfernung ein Datenaustausch zwischen den Computern möglich.

Unterscheidung von Netzwerken

Netzwerktypen lassen sich in erster Linie durch die Art, Größe, Übertragungsgeschwindigkeit und die Reichweite unterscheiden. Die Verbindung der einzelnen Rechner innerhalb der verschiedenen Typen kann über Kabel oder auf Grundlage von Signaltechnik erfolgen.

WLAN (Wireless Area Network)

Beschreibt ein kabelloses, lokales Netzwerk. Der Router empfängt die Daten aus dem Internet und leitet Sie an alle verbundenen Endgeräte weiter. Somit können via WLAN Geräte über das Signal des Routers komplett kabellos mit dem Internet verbunden werden.

PAN (Personal Area Network)

Ist ein kleines lokales Netzwerke, das sich auf einen sehr kleinen Bereich beschränkt. Es hat eine Reichweite von etwa 10 m und ist daher für die Vernetzung von Geräten im direkten persönlichen Umfeld (Heimnetzwerke) geeignet. Beispielsweise können Bluetooth-Geräte so direkt mit dem Rechner vernetzt werden.

LAN (Local Area Network)

Sind im allgemeinen lokale Netzwerke. Ein geschlossenes Netzwerk, dass sich gewöhnlicherweise in einem einzigen Gebäude befindet. Dies können zwei Rechner sein, die an einem gemeinsamen Route angeschlossen sind und sich so im selben Netzwerk (LAN) befinden. Der Austausch von Daten kann dann über Kabel oder WLAN erfolgen. Die Ausdehnung liegt hier bei etwa 900 m.

MAN (Metropolitan Area Network)

Ist ein Netzwerk, dass in spezifischen Regionen die verschiedenen Netze innerhalb der Stadt miteinander verbindet (Stadt- bzw. Regionalnetz). Dazu werden LANs mit Glasfasertechnologie zu einem MAN miteinander verbunden. Es umfasst einen Radius von bis zu 100 km.

WAN (Wide Area Network)

Stellt im Gegensatz zu einem LAN oder MAN ein Rechnernetzwerk dar, dass sich über einen viel größeren geografischen Bereich ausdehnt. Die Anzahl der Teilnehmer in einem WAN ist sehr groß, da sich das Netzwerk durch die hohe Reichweite über Länder und Kontinente hinweg erstrecken kann.

GAN (Global Area Network)

Unter Global Area Network versteht man ein Netzwerk, dass über unbegrenzte geographische Entfernungen mehrere Wide Area Networks (WAN) verbinden kann. Damit können zum Beispiel die unterschiedlichen Standorte eines internationalen Unternehmens miteinander vernetzt werden. Dafür wird häufig die Satelliten- und Glasfaserübertragung verwendet.

VPN (Virtual Private Network)

Dabei handelt es sich um ein Virtuelles Privates Computernetz. Durch VPN kann von außen auf ein bereits bestehendes Netzwerk zugegriffen werden. Dabei ermöglicht es auch eine geschützte Verbindung zur Datenübertragung mittels öffentlicher Netzwerke wie das Internet. So können beispielsweise Mitarbeiter von Ihrem Heimnetzwerk aus Zugriff auf das Firmennetzwerk erhalten.

Peer-to-Peer-Network

Ein Peer-to-Peer-Netzwerk bezeichnet ein Netzwerk, bei dem alle Rechner über die gleichen Rechte verfügen. Dabei erfolgt die Kommunikation direkt (ohne Server) von einem Gerät zum Anderen. Die Computer können sich gegenseitig Funktionen, Dienstleistungen und Dateien zur Verfügung stellen.

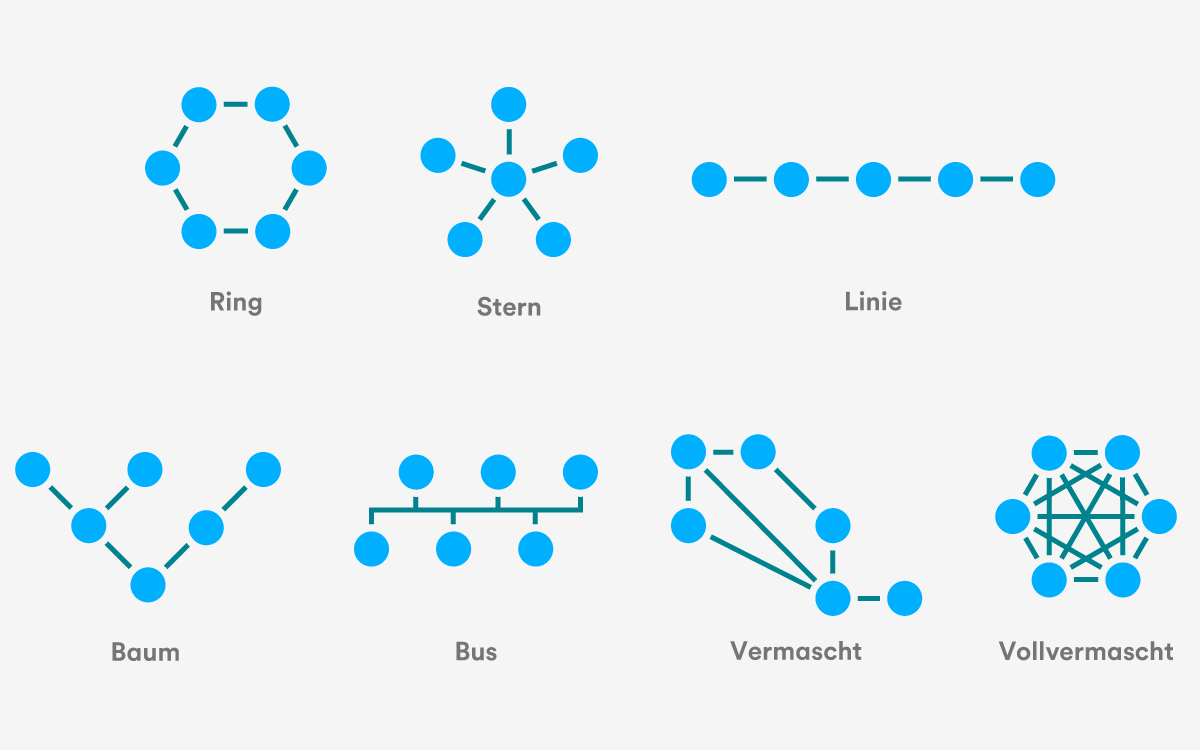

Netzwerktopologien

Die Unterscheidung von Netzwerken erfolgt auch durch die Art der Leitungs- / Kabelführung (Topologie). Die Topologie eines Rechnernetzes beschreibt dabei die spezielle Anordnung der Geräte und Leitungen, die ein Rechnernetz bilden, über das die Computer miteinander verbunden sind um Daten auszutauschen. Die grafische Darstellung erfolgt nach der Graphentheorie mittels Knoten (Computer oder andere Geräte) und Kanten (Netzwerkverbindungen).

Ring-Topologie

Jeder Rechner wird mit zwei weiteren vernetzt, so dass alle zu einem geschlossenen Ring verbunden werden. Bei der Übertragung der Daten, werden die Informationen von den anderen Geräten bis zum Zielort weitergereicht. Bei Ausfall von einem Gerät ist das gesamte Netz nicht mehr funktionsfähig. Es besteht aber die Möglichkeit doppelte Leitungen zu verwenden (“Protection-Umschaltung”). So kann der Ausfall des ganzen Rings bei Ausfall eines Gerätes verhindert werden. Ringtopologien sind leicht erweiterbar und haben eine geringe Leitungsanzahl. Nachteilig ist die relativ lange Datenübertragung, die mit der Anzahl der angeschlossenen Rechner steigt.

Linientopologie

Alle Geräte sind in einer “Reihe” miteinander verbunden. Definiert ist ein Anfangs- und ein End-Teilnehmer. Der Zugriff auf die übertragenen Informationen erfolgt erst, wenn diese den Rechner durchlaufen haben. Dieses Netzwerk ist leicht einsetz- und erweiterbar und verfügt über eine recht geringe Leitungsanzahl. Aber schon bei Ausfall von nur einem Geräte, bricht das gesamte Netzwerk zusammen außerdem sind die Daten nicht abhörsicher.

Bus-Topologie

Bei einem Busnetzwerk sind alle Geräte über eine einzige Leitung (Bus) miteinander verbunden. Jedes am Bus angeschlossene Gerät, kann auf das Übertragungsmedium und die übertragenen Informationen frei zugreifen. Ähnlich wie die Linientopologie, ist dieses Netzwerk auch leicht umzusetzen und erweiterbar. Zudem verfügt es über eine recht geringe Leitungsanzahl. Jedoch bricht es auch bereits bei Ausfall von einem Gerät zusammen, kann aber mit entsprechenden Maßnahmen wiederhergestellt werden. Weiterhin sind die Daten auch nicht abhörsicher.

Baum-Topologie

Ein Gerät ist die Wurzel, von der aus sich alle anderen Teilnehmer weiter abzweigen können. Daraus ergibt sich eine hierarchische Struktur. Fällt ein Gerät aus, kann die Funktionalität erhalten werden. Es gilt aber: Je näher der Ausfall an der Wurzel ist, desto schlimmer sind die Auswirkungen. Hingegen kann die Funktionalität bei Erweiterung oder bei Reduzierung der Elemente nicht zwingend gewährleistet werden. Es besteht eine mittlere Leitungsanzahl. Die Daten sind nicht vor Abhören geschützt.

Stern-Topologie

Die Stern-Topologie verfügt über ein zentrales Gerät (Switch, Hub). Alle anderen Geräte sind darüber miteinander verbunden. Der Vorteil dabei ist, dass diese Topologie auch weiterhin funktioniert selbst wenn ein Teilnehmer ausfällt. Es darf lediglich das zentrale Gerät nicht ausfallen. Von Vorteil ist die leichte Umsetz- und Erweiterbarkeit. Die Funktionalität ist auch bei Erweiterung oder Reduzierung der Geräte gewährleistet. Zudem sind die Daten relativ abhörsicher. Es besteht aber eine hohe Leitungsanzahl.

Vermaschte-Topologie

In einem vermaschten Netz ist jedes Gerät mit einem oder mehreren anderen Geräten verbunden. Funktioniert weiterhin bei Teilnehmer-Ausfall und bei Erweiterung oder Reduzierung der Rechner. Durch Routing ist es möglich das Netzwerk bei Ausfall aufrecht zu erhalten. Bietet eine sichere Variante eines Netzwerkes. Es ist aber nicht leicht umsetzbar- und erweiterbar. Es besteht eine hohe Leitungsanzahl und aktive Netzwerk-Komponenten sind notwendig.

Vollvermaschte Topologie

Jedes Gerät ist mit jedem anderen Gerät verbunden. Vorteilhaft ist, dass kein Routing benötigt wird, da nur Direktverbindungen existieren. Funktioniert weiterhin bei Ausfall von Geräten und bei Erweiterung oder Reduzierung der Rechner. Stellt die sicherste Variante eines Netzwerkes dar. Zudem ist hier die Dauer der Nachrichtenübertragung ist hier am kürzesten. Es besteht aber eine sehr hohe Leitungsanzahl. Somit ist nicht leicht umsetzbar und erweiterbar, da eine aufwändige Verkabelung nötig ist.

Netzwerksicherheit

Bei der Kommunikation über ein drahtloses lokales Netzwerk (WLAN), werden durchaus wichtige und persönliche Daten über das Netzwerk ausgetauscht, dies können private E-Mails sein aber auch geheime Informationen zum Online-Banking. Dabei bestehen gewissen Risiken.

Ein schlecht geschütztes WLAN bietet Hackern Sicherheitslücken, die diese ausnutzen, um auf den Router Zugriff zu erhalten. Damit potentielle Angreifer keine Möglichkeit erhalten auf die übermittelten Daten zuzugreife, muss das eigene Netzwerk abgesichert werden. Die Netzwerksicherheit umfasst alle Maßnahmen die der Sicherheit in Rechnernetzen dienen. Der Netzwerkschlüssel kann dabei eine erste Maßnahme zur Sicherheit des Internetanschlusses bieten.

Netzwerkschlüssel

Ein Netzwerkschlüssel ist das Passwort für das Internet-Netzwerk, mit dem der Zugriff auf einen Router oder ein Modem identifiziert wird. Der Schlüssel ermöglicht dann, dass der Computer oder andere Geräte über das Signal des Router eine Verbindung zum Internet herstellen können. Es dient zum Schutz vor fremden Zugriffen die in Reichweiter der WLAN-Verbindung erfolgen können. Nur so kann sichergestellt werden, dass unbefugte Personen keinen Zugriff auf die Internetverbindung erlangen können. Für gewöhnlich ist der Netzwerkschlüssel ganz simpel auf der Rück- oder Unterseite des Routers aufgeklebt.

Der voreingestellte Netzwerkschlüssel ist in der Regel eine lange Reihen folge aus Ziffern. Dieser lässt sich selbstverständlich auch ändern. Wichtig ist, dass ein sicheres Passwort gewählt wird. Besteht eine Internetverbindung kann der Sicherheitsschlüssel jederzeit ausgelesen werden. Dabei kann die Bezeichnung für das Passwort „Sicherheitsschlüssel“, „WEP-Schlüssel“, „WPA-Schlüssel“, „WPA2-Schlüssel“, „Funkschlüssel“ oder „Passphrase“ sein.